Pare-feu du cloud

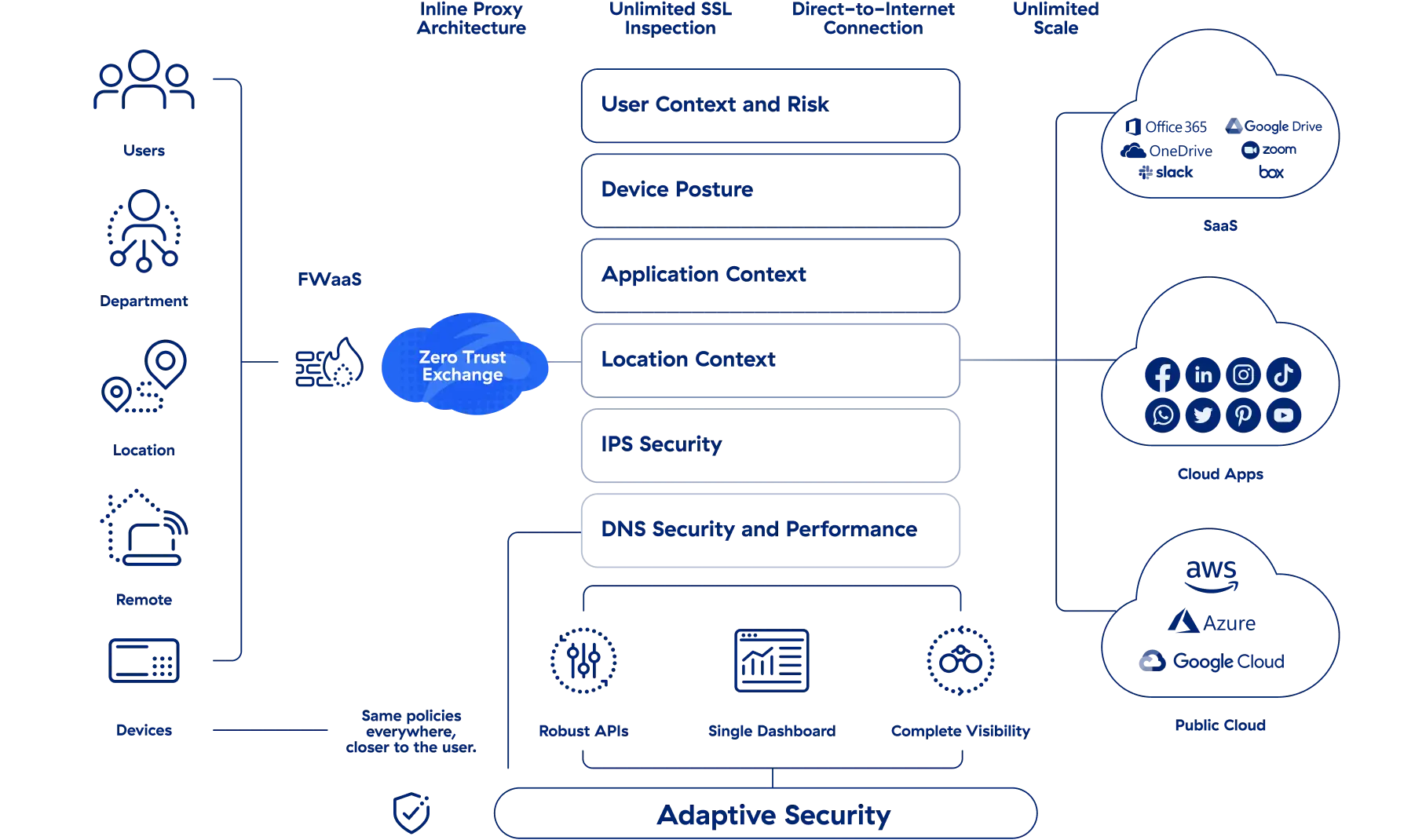

Protection sécurisée et adaptative du trafic web et non web. Tous les utilisateurs et appareils, tous les ports et protocoles, en permanence.

Zscaler Firewall protège le trafic Internet de tous les utilisateurs, toutes les applications et tous les sites grâce à la plateforme Zero Trust cloud native la plus complète du secteur.

Seul un pare-feu fourni dans le cloud peut assurer le Zero Trust

Les pare-feu et les VPN protégeaient valeureusement les réseaux et les utilisateurs lorsque le périmètre était bien défini. Mais dans le monde actuel, axé sur le cloud et le mobile, où la quasi-totalité du trafic Internet est chiffrée, la sécurité centrée sur le réseau ne peut pas s’adapter dynamiquement et appliquer des politiques basées sur le contexte de l’utilisateur, le risque et la posture de l’appareil. En clair, les pare-feu traditionnels et de nouvelle génération ne parviennent pas à protéger ceux qui ont adopté le télétravail, les applications cloud et les données distribuées.

Aller au-delà de l’architecture traditionnelle avec Zscaler Firewall

Bénéficiez d’une évolutivité infinie et de performances inégalables

Découvrez les attaques furtives grâce à une inspection complète et illimitée du trafic, y compris TLS/SSL, et bloquez de manière proactive les domaines malveillants pour tous les utilisateurs, tout en détectant et en interdisant les tunnels DNS.

Configurez, gérez et appliquez de manière universelle la protection contre les menaces et les politiques basées sur les risques pour les utilisateurs et les applications à partir d’une seule console.

Fournissez aux utilisateurs des points d’accès locaux à Internet livrés dans le cloud et avec une bande passante priorisée pour Microsoft 365, Zoom et d’autres applications professionnelles.

Remplacez les appareils de sécurité coûteux et inefficaces par une plateforme Zero Trust cloud-native flexible et évolutive pour gérer de larges volumes de connexions à longue durée de vie sans compromettre les performances.

En quoi Zscaler Firewall est différent

Mettez fin aux connexions malveillantes et prévenez les menaces grâce à l’inspection illimitée du trafic inline et au déchiffrement TLS/SSL natif.

Accordez la priorité aux applications stratégiques, offrez une meilleure expérience utilisateur, réduisez les coûts et simplifiez l’informatique grâce au contrôle de la bande passante fourni dans le cloud.

Bénéficiez d’une protection inégalée contre les menaces liées à l’utilisateur et aux applications grâce à des politiques dynamiques de suivi sur le réseau de l’entreprise et en dehors de celui-ci.

Créez une politique d’accès flexible aux services cloud et aux PaaS/IaaS avec une gestion centralisée des politiques.

Identifiez et interceptez rapidement les cybermenaces évasives et chiffrées qui se dissimulent dans le trafic sur les ports non standard.

Évoluez de manière flexible vers des connexions Internet directes, rapides et sécurisées a Internet pour l’ensemble du trafic hybride et des filiales, afin d’améliorer l’expérience utilisateur.

Enrichissez les flux de travail SecOps avec des signatures IPS comportementales adaptatives, notamment des signatures personnalisées, qui fonctionnent en temps réel et se partagent aisément.

Maintenez des performances optimales et protégez vos utilisateurs et vos terminaux des sites malveillants avec des résolutions localisées et le tunneling DNS.

Bénéficiez d’une sécurité et d’une expérience utilisateur inégalées, entièrement intégrées à Zscaler Internet Access™ et à Zscaler Zero Trust Exchange™.

Une plateforme complète au service de l’ensemble de votre entreprise

Rapprochez la sécurité au plus près de l’utilisateur, en fournissant une protection contre les menaces adaptée à l’utilisateur et à l’application, ainsi que des politiques basées sur les risques avec l’effet cloud pour une protection cohérente et identique depuis n’importe où et sur n’importe quel appareil.

Appliquez des politiques adaptatives basées sur les risques à partir d’une console centralisée qui peut mettre fin aux connexions malveillantes.

Protégez les ressources cloud, détectez les anomalies et calculez dynamiquement les risques en fonction de l’utilisateur, de l’appareil et de l’emplacement.

Accélérez la résolution des problèmes en associant des applications géographiquement proches, améliorant ainsi l’expérience utilisateur et les performances des applications cloud, tout en mettant en œuvre des politiques de sécurité et de contrôle du DNS.

Sécuriser votre transformation cloud

« La visibilité et le contrôle que nous apporte Zscaler nous permettent de prendre des décisions stratégiques intelligentes qui améliorent l’expérience de nos utilisateurs tout en nous permettant de veiller à la bonne gestion de notre environnement de risque. »—Ken Athanasiou, DSI, AutoNation

Découvrez la puissance de Zscaler Zero Trust Exchange

Une plateforme cloud complète élimine les produits ponctuels et réduit les frais d’exploitation.

01 Protection contre les menaces en ligne

Approche globale de la sécurisation des utilisateurs, des charges de travail et des appareils

02 Protection des données

Inspection TLS/SSL complète à grande échelle pour une protection complète des données sur la plateforme SSE

03 Connectivité Zero Trust

Connexion aux applications, et non aux réseaux, pour empêcher tout déplacement latéral avec ZTNA

04 Gestion de l’expérience digitale

Identifier et résoudre les problèmes de performance

Planifier une démo personnalisée

Découvrez par vous-même comment Zscaler Firewall étend le Zero Trust à votre personnel hybride, à vos applications cloud et à vos données distribuées sans aucune limite d’évolutivité.