Les vulnérabilités critiques des pare-feu et des VPN exposent votre entreprise aux cyberattaques

Il est temps de mettre en place une architecture Zero Trust.

Profitez de l’offre spéciale de Zscaler

Les récents CVE affectant les pare-feu et VPN vous préoccupent ? Zscaler propose une évaluation gratuite de la surface d’attaque et des conseils professionnels pour aider les entreprises à s’affranchir des architectures traditionnelles pour passer au Zero Trust.

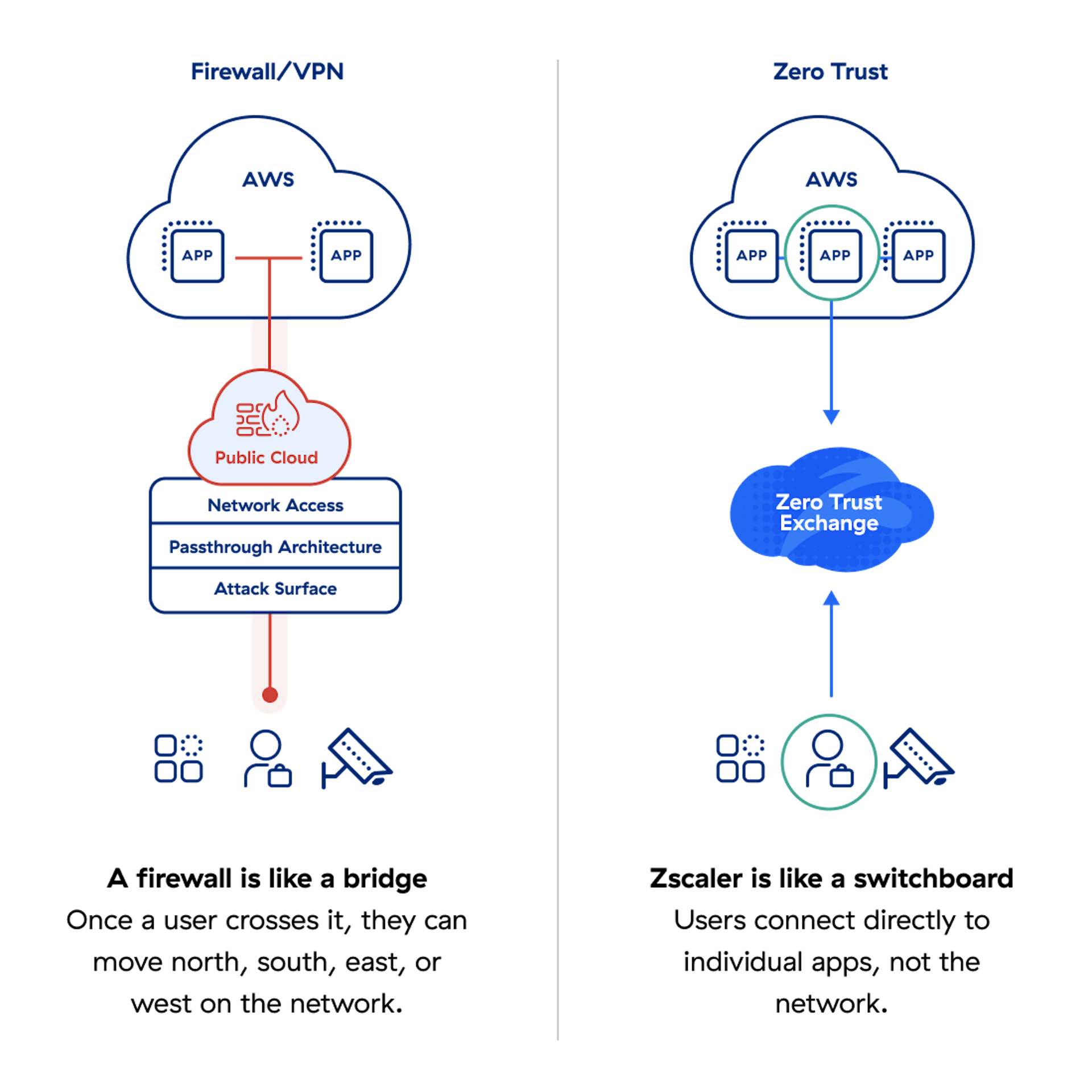

Les pare-feu et les VPN créent des vulnérabilités et ne sont pas conçus pour le Zero Trust. Passez des VPN ou pare-feu cloud traditionnels à Zscaler.

- Mettre fin à l’exposition des appareils ou des adresses IP : dissimulez les utilisateurs, les sites distants et les usines derrière la plateforme Zero Trust Exchange™.

- Mettre en œuvre un accès Zero Trust aux applications : connectez les utilisateurs directement aux applications, et non aux réseaux, et éliminez le déplacement latéral des menaces.

- Obtenir un gestion complète de la surface d’attaque : bénéficiez d’une vue globale de ce qui est exposé à Internet, des vulnérabilités et des faiblesses du trafic TLS/SSL.

Fondée sur le principe du moindre privilège, l’architecture cloud native de Zscaler, entièrement basée sur un proxy, permet une inspection TLS/SSL complète à grande échelle, qui négocie les connexions entre les utilisateurs et les applications en fonction de l’identité, du contexte et des politiques de l’entreprise.

Les pare-feu et les VPN élargissent votre surface d’attaque et vous exposent.

Cette année, déjà marquée par des révélations consécutives de vulnérabilités de type « zero-day » de la part de plusieurs grands fournisseurs de pare-feu et de VPN, la dernière en date de Palo Alto Networks (CVE-2024-3400), avec un score CVSS de 10, nous rappelle brutalement que si vous êtes visible vous pouvez être victime d’une violation. Ces vulnérabilités agissent comme un point de départ stratégique permettant aux hackers de lancer des attaques sophistiquées et de se déplacer latéralement sur des réseaux plats.

Minimise la surface d’attaque, évite les compromissions, élimine les déplacements latéraux et arrête la perte de données

Élimine les produits ponctuels et la complexité, ce qui réduit les risques pour l’entreprise

Fournit une protection contre les menaces optimisée par l’IA, alimentée par 500 000 milliards de signaux quotidiens et 320 milliards de transactions quotidiennes

Fournit des informations exploitables et des flux de travail guidés pour la remédiation